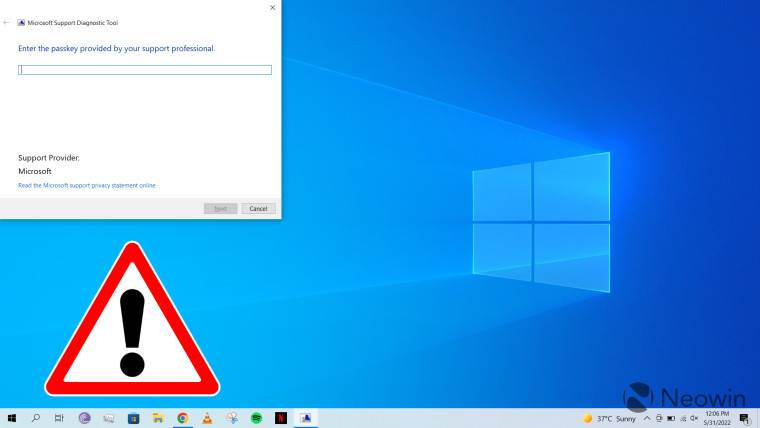

如果您曾经就 Windows 或 Windows Server 系统中的某些问题直接联系过 Microsoft 支持,您可能已被指示使用 Microsoft 支持诊断工具 (MSDT)。您可以通过在 Windows 运行 (Win + R) 中键入msdt来打开它,然后系统会要求您输入支持代表提供的密码。输入此信息后,您将能够运行一些诊断并将结果直接发送给 Microsoft 以进行进一步分析。

微软现在发布了关于 MSDT 中存在的远程代码执行 (RCE) 漏洞的公告。该安全漏洞影响几乎所有受支持的 Windows 和 Windows Server 版本,包括 Windows 7、8.1、10、11、Windows Server 2008、2012、2016、2019 和 2022。

有问题的问题正在CVE-2022-30190 下进行跟踪,并且具有高严重性级别。尽管微软还没有详细说明——可能是因为该漏洞尚未修复——但它解释说,当使用来自 Microsoft Word 等调用应用程序的 URL 协议调用 MSDT 时,可能会发生 RCE。

攻击者将能够运行任意代码,通过调用应用程序的权限查看、删除或更改您的文件。因此,例如,如果通过以管理员权限运行的 Microsoft Word 调用 MSDT,攻击者将获得相同的管理员权限——这显然是不好的。

目前,Microsoft 建议通过以下可以在命令提示符中运行的命令禁用 MSDT:

- 以管理员身份运行命令提示符

- 要备份注册表项,请执行命令“reg export HKEY_CLASSES_ROOT\ms-msdt filename ”

- 执行命令“reg delete HKEY_CLASSES_ROOT\ms-msdt /f”

但是,如果您后来发现您宁愿冒险,因为 MSDT 对您的工作流程至关重要,您可以通过以下过程恢复解决方法:

- 以管理员身份运行命令提示符。

- 要重新导入注册表项,请执行命令“reg import filename ”

就目前而言,微软仍在努力修复。它强调了安全漏洞正在被广泛利用,因此启用云提供的保护和通过 Microsoft Defender 自动提交样本非常重要。同时,Microsoft Defender for Endpoint 客户还应配置策略以减少来自 Office 应用子进程的攻击面。